52 godziny szkolenia i labów z ćwiczeniami oraz dedykowany serwer Discord. Koncentrujemy się na przekazaniu praktycznej wiedzy, a bonusem jest to, że wszystko ułożone jest w taki sposób, aby pomóc Ci się przygotować do zdania egzaminu SY0-701, który kończy się uzyskaniem certyfikatu CompTIA Security+.

Certyfikat CompTIA Security+ warto mieć w CV. To jeden z najbardziej rozpoznawalnych i uniwersalnych certyfikatów z obszaru cyberbezpieczeństwa na świecie, szczególnie ceniony na poziomie junior i mid. Potwierdza on, że osoba, która go uzyskała, wykazuje się szerokim, przekrojowym zrozumieniem bezpieczeństwa IT – od sieci i systemów operacyjnych, przez kryptografię i zarządzanie tożsamością, aż po bezpieczeństwo aplikacji, chmury oraz reagowanie na incydenty. Jest to certyfikat neutralny technologicznie, dzięki czemu nie zamyka rozwoju w jednym ekosystemie narzędzi czy producentów, a raczej buduje solidne fundamenty pod dalszą specjalizację. Jeżeli interesuje Cię wyłącznie merytoryka i nie czujesz potrzeby posiadania certyfikatów – wybierz opcję BASIC – tam jest cała wiedza sauté.

Jako Securitum/sekurak nie jesteśmy oficjalnym partnerem CompTIA. Nasi trenerzy to praktycy – na co dzień zajmują się pentestami i audytami bezpieczeństwa, dlatego dowiesz się od nich z pierwszej ręki, jak dzisiaj wygląda świat cyberbezpieczeństwa. Same konkrety z placu boju.

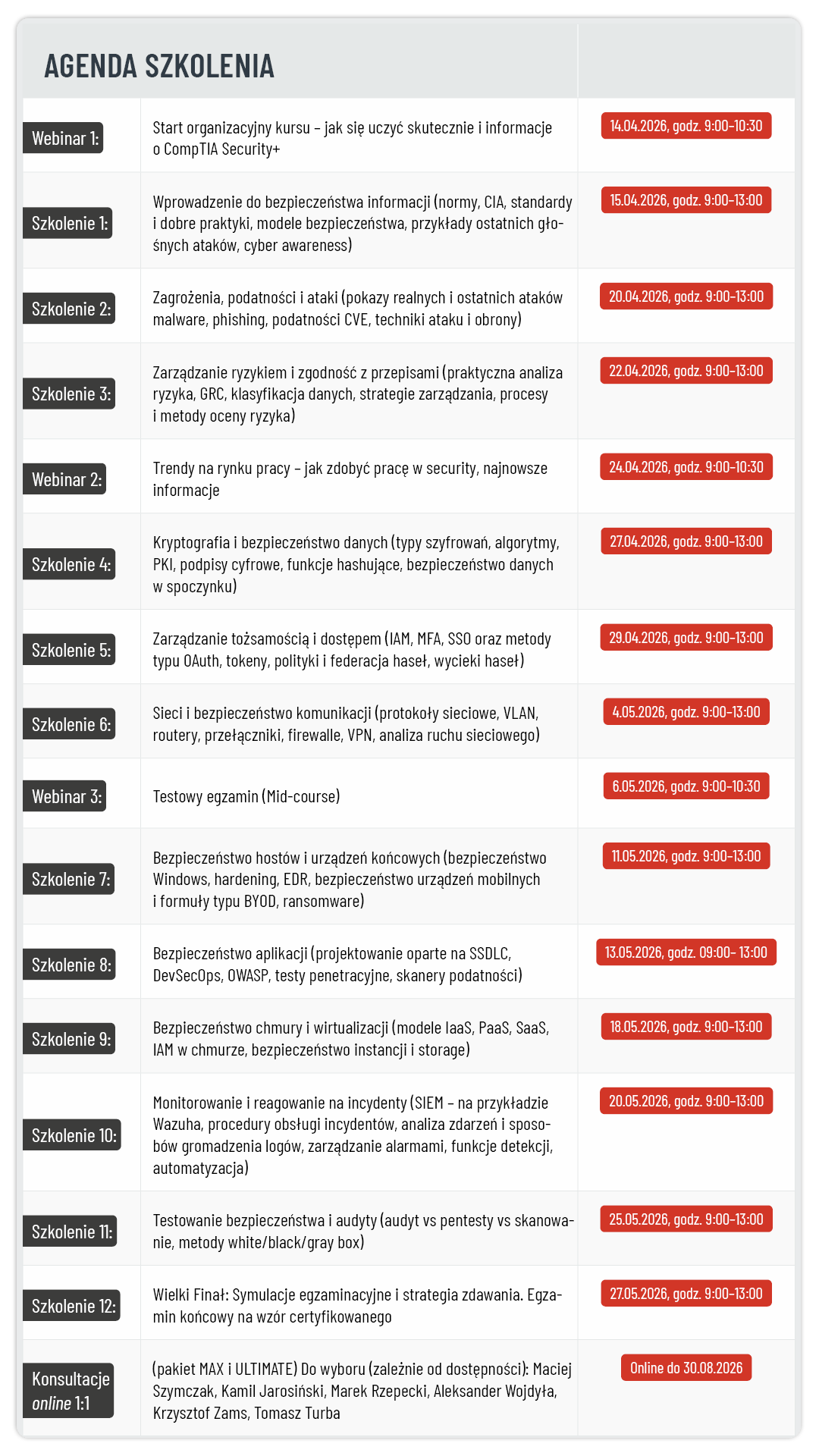

Start kursu: 14.04.2026

Zakończenie: 27.05.2026

Konsultacje 1:1 – terminy do 30.08.2026

- Pobierz ulotkę dla Ciebie o kursie, aby zobaczyć najważniejsze informacje o szkoleniu.

- Pobierz ulotkę dla Szefa, aby przekonać go, że warto, abyś wybrał się na ten kurs.

Ulotki w wersji angielskiej:

Dlaczego sekurak?

✅ 52 godziny (12 szkoleń po 4 godziny + 3 webinary po 1,5 godziny). Spotykamy się 2 razy w tygodniu przez 6 tygodni – sesje startują o 9:00.

✅ Dostęp do 6 labów, gdzie sprawdzisz, czego się nauczyłeś (dostęp do platformy 24/7, bez limitu liczby podejść).

✅ Trenerzy praktycy z wieloletnim doświadczeniem: Michał Sajdak, Tomasz Turba, Maciej Szymczak, Marek Rzepecki, Kamil Jarosiński, Aleksander Wojdyła, Krzysztof Zams.

✅ Dedykowany serwer Discord – gdzie możesz komunikować się z trenerami i wymieniać się materiałami z innymi uczestnikami kursu.

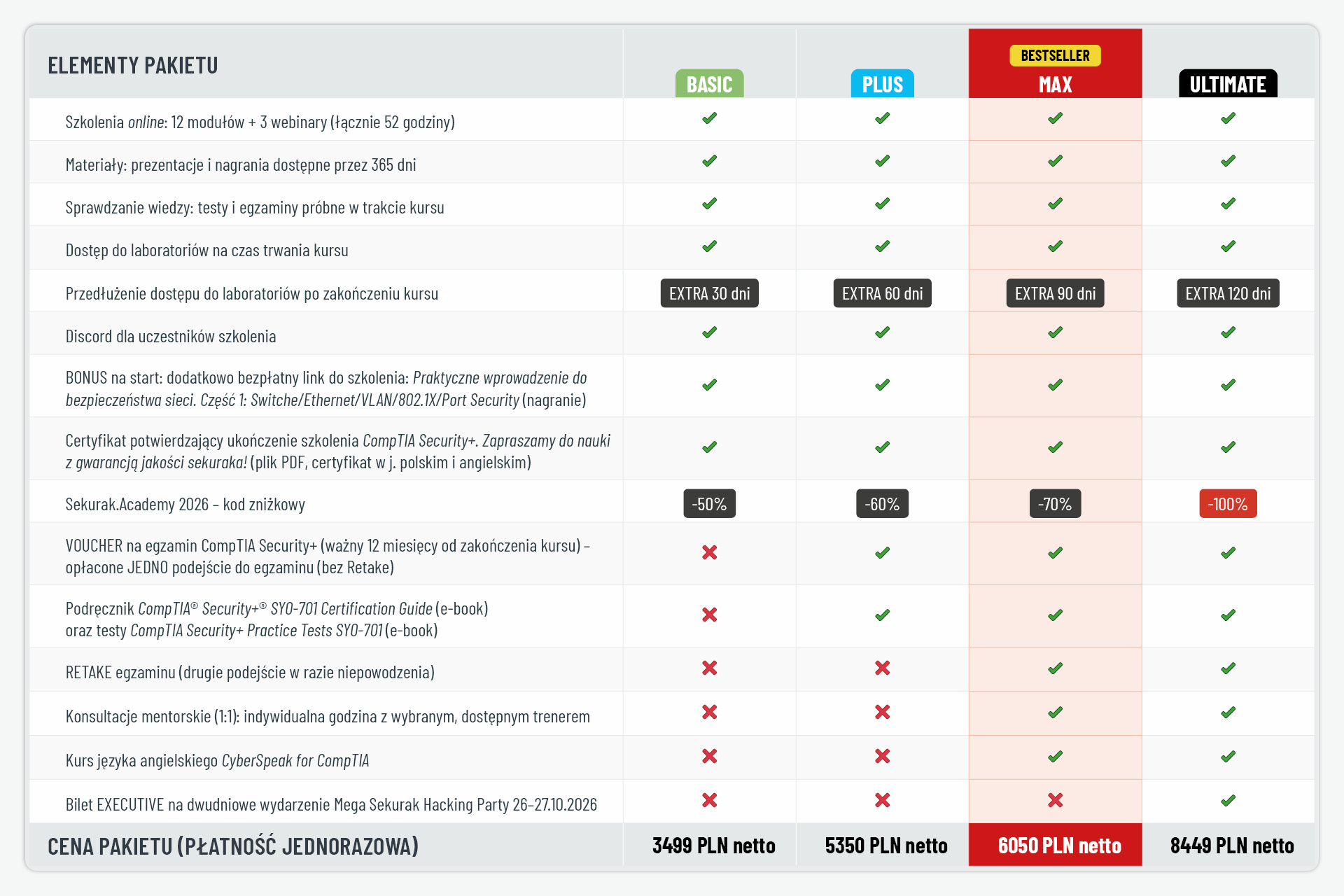

WYBIERZ SWÓJ PAKIET

Niezależnie od pakietu fundament jest ten sam – 52 godziny szkolenia na żywo, nagrania, materiały i dostęp do społeczności Discord. A w ramach rozgrzewki przed startem kursu otrzymasz 14-godzinne szkolenie wprowadzające w zagadnienia bezpieczeństwa sieci: Praktyczne wprowadzenie do bezpieczeństwa sieci. Część 1: Switche/Ethernet/VLAN/802.1X/Port Security (nagranie szkolenia).

Zobacz pakiety:

1. Pakiet BASIC

Idealny, jeżeli interesuje Cię wiedza praktyczna i zdobycie skilli, a nie planujesz zdawać egzaminu.

✅ Szkolenia online: 12 modułów + 3 webinary (łącznie 52 godziny).

✅ Materiały: prezentacje i nagrania dostępne przez 365 dni.

✅ Sprawdzanie wiedzy: testy i egzaminy próbne w trakcie kursu.

✅ Dostęp do laboratoriów: dostęp do naszej infrastruktury (analiza logów, SIEM, konfiguracja, pentesty, hackowanie) – dostęp na 6 tygodni kursu plus 30 dni po jego zakończeniu.

✅ Certyfikat potwierdzający udział w szkoleniu w j. polskim i angielskim.

✅ Discord dla uczestników szkolenia.

✅ BONUS na start: dodatkowo bezpłatny link do szkolenia: Praktyczne wprowadzenie do bezpieczeństwa sieci. Część 1: Switche/Ethernet/VLAN/802.1X/Port Security (nagranie).

✅ Kod rabatowy -50% na Sekurak.Academy 2026 (Bilet Standard [Semestr I + Semestr II – dostęp do końca 2026]).

2. Pakiet PLUS

Wybierz ten wariant, jeśli priorytetem jest dla Ciebie praktyka, ale chcesz mieć otwartą drogę do zdobycia certyfikatu.

✅ Wszystko z pakietu BASIC (szkolenie, materiały, laby, testy, Discord).

✅ VOUCHER na egzamin CompTIA Security+ (ważny 12 miesięcy od zakończenia kursu) – opłacone JEDNO podejście do egzaminu (bez Retake)!

✅ Ekstra 30 dni dostępu do laboratoriów (razem 120 dni).

✅ Podręcznik w wersji ebook:CompTIA® Security+® SY0-701 Certification Guide oraz testy CompTIA Security+ Practice Tests SY0-701.

✅ Kod rabatowy -60% na Sekurak.Academy 2026 (Bilet Standard [Semestr I + Semestr II – dostęp do końca 2026]).

3. Pakiet MAX

Opcja dla tych, którzy nie lubią ryzyka. Masz pewność, że zdasz (Retake) i wsparcie mentora (1:1).

✅ Wszystko z pakietu PLUS.

✅ Ekstra 30 dni dostępu do laboratoriów (razem 160 dni).

✅ RETAKE egzaminu: jeśli powinie Ci się noga, drugie podejście masz w cenie!

✅ Konsultacje mentorskie (1:1): indywidualna godzina z wybranym, dostępnym trenerem na omówienie dowolnego obszaru szkolenia, egzaminu lub planu Twojej kariery.

✅ Kod rabatowy -70% na Sekurak.Academy 2026 (Bilet Standard [Semestr I + Semestr II – dostęp do końca 2026]).

4. Pakiet ULTIMATE

Pakiet poszerzony o wejściówkę EXECUTIVE na MSHP 2026 oraz Sekurak.Academy 2026.

✅ Wszystko z pakietu MAX.

✅ Ekstra 30 dni dostępu do laboratoriów (razem 200 dni).

✅ Bilet EXECUTIVE na dwudniowe wydarzenie Mega Sekurak Hacking Party 26–27.10.2026!

✅ Pełny dostęp do Sekurak.Academy 2026 (Bilet Standard [Semestr I + Semestr II – dostęp do końca 2026]).

Uwaga BONUS! Kupując pakiet Max lub Ultimate otrzymujesz dodatkowo kurs języka angielskiego CyberSpeak for Comptia GRATIS!

Podczas kursu:

-

zobaczysz, jak wygląda bezpieczeństwo w praktyce, a nie tylko w standardach,

-

nauczysz się myśleć, jak obrońca, który rozumie atakującego,

-

zrozumiesz, dlaczego coś jest podatnością, a nie tylko, że „skaner tak powiedział”.

Szkolenie jest zaprojektowane w taki sposób, aby przygotować Cię do egzaminu SY0-701, ale jednocześnie dać Ci realne kompetencje, które wykorzystasz w pracy. Wśród trenerów są sami praktycy!

Co powinieneś wiedzieć:

Nie musisz być hackerem ani specjalistą SOC. Wystarczą solidne podstawy IT i chęć zrozumienia, na czym naprawdę polega bezpieczeństwo.

Wystarczy, że:

-

orientujesz się, jak działa sieć (IP, podstawowe protokoły, VLAN-y – bez eksperckiego poziomu),

-

masz ogólne pojęcie o systemach operacyjnych (Windows/Linux),

-

wiesz, czym jest logowanie, użytkownik, hasło, firewall.

Dla kogo:

Jeżeli pracujesz jako admin, helpdesk, specjalista IT i myślisz o wejściu w cybersecurity albo o przebranżowieniu się, chcesz uporządkować wiedzę, która „gdzieś tam jest, ale się nie klei”, to jesteś w idealnym miejscu.

Agenda

-

Webinar 1: Start organizacyjny kursu – jak się uczyć skutecznie i informacje o CompTIA Security+ 14.04.2026, godz. 9:00–10:30

-

Szkolenie 1: Wprowadzenie do bezpieczeństwa informacji (normy, CIA, standardy i dobre praktyki, modele bezpieczeństwa, przykłady ostatnich głośnych ataków, cyber awareness) 15.04.2026, godz. 9:00–13:00

-

Szkolenie 2: Zagrożenia, podatności i ataki (pokazy realnych i ostatnich ataków malware, phishing, podatności CVE, techniki ataku i obrony) 20.04.2026, godz. 9:00–13:00

-

Szkolenie 3: Zarządzanie ryzykiem i zgodność z przepisami (praktyczna analiza ryzyka, GRC, klasyfikacja danych, strategie zarządzania, procesy i metody oceny ryzyka) 22.04.2026, godz. 9:00–13:00

-

Webinar 2: Trendy na rynku pracy – jak zdobyć pracę w security, najnowsze informacje 24.04.2026, godz. 9:00–10:30

-

Szkolenie 4: Kryptografia i bezpieczeństwo danych (typy szyfrowań, algorytmy, PKI, podpisy cyfrowe, funkcje hashujące, bezpieczeństwo danych w spoczynku) 27.04.2026, godz. 9:00–13:00

-

Szkolenie 5: Zarządzanie tożsamością i dostępem (IAM, MFA, SSO oraz metody typu OAuth, tokeny, polityki i federacja haseł, wycieki haseł) 29.04.2026, godz. 9:00–13:00

-

Szkolenie 6: Sieci i bezpieczeństwo komunikacji (protokoły sieciowe, VLAN, routery, przełączniki, firewalle, VPN, analiza ruchu sieciowego) 4.05.2026, godz. 9:00–13:00

-

Webinar 3: Testowy egzamin (Mid-course) 6.05.2026, godz. 9:00–10:30

- Szkolenie 7: Bezpieczeństwo hostów i urządzeń końcowych (bezpieczeństwo Windows, hardening, EDR, bezpieczeństwo urządzeń mobilnych i formuły typu BYOD, ransomware) 11.05.2026, godz. 9:00–13:00

-

Szkolenie 8: Bezpieczeństwo aplikacji (projektowanie oparte na SSDLC, DevSecOps, OWASP, testy penetracyjne, skanery podatności) 13.05.2026, godz. 09:00– 13:00

-

Szkolenie 9: Bezpieczeństwo chmury i wirtualizacji (modele IaaS, PaaS, SaaS, IAM w chmurze, bezpieczeństwo instancji i storage) 18.05.2026, godz. 9:00–13:00

-

Szkolenie 10: Monitorowanie i reagowanie na incydenty (SIEM – na przykładzie Wazuha, procedury obsługi incydentów, analiza zdarzeń i sposobów gromadzenia logów, zarządzanie alarmami, funkcje detekcji, automatyzacja) 20.05.2026, godz. 9:00–13:00

-

Szkolenie 11: Testowanie bezpieczeństwa i audyty (audyt vs pentesty vs skanowanie, metody white/black/gray box) 25.05.2026, godz. 9:00–13:00

-

Szkolenie 12: Wielki Finał: Symulacje egzaminacyjne i strategia zdawania. Egzamin końcowy na wzór certyfikowanego 27.05.2026, godz. 9:00–13:00

-

Konsultacje online 1:1 (pakiet MAX i ULTIMATE). Do wyboru (zależnie od dostępności): Maciej Szymczak, Kamil Jarosiński, Marek Rzepecki, Aleksander Wojdyła, Krzysztof Zams, Tomasz Turba. Online do 30.08.2026

Webinar 1: Spotkanie inauguracyjne

Agenda:

-

Omówienie struktury całego kursu i ścieżki przygotowania do certyfikatu CompTIA Security+.

-

Zasady komunikacji z trenerami i organizacji pracy własnej.

-

Przegląd materiałów, laboratoriów oraz formy zaliczeń.

-

Sesja Q&A z uczestnikami.

Czego nauczysz się w tym module?

Dowiesz się, jak przejść przez cały kurs krok po kroku, jak korzystać z laboratoriów, jak zadawać pytania i jak przygotować się do egzaminu. Poznasz też sylwetki trenerów. Wyjaśnimy logikę egzaminu CompTIA Security+, sposób oceniania oraz typowe pułapki, w które wpadają osoby uczące się bez planu.

Szkolenie 1: Wprowadzenie do bezpieczeństwa informacji

Agenda:

-

Podstawowe pojęcia: triada CIA, PID danych, typy hackerów i role w cyberbezpieczeństwie.

-

Modele bezpieczeństwa i ramy zgodności (np. ISO 27001, NIST, CIS Benchmarks).

-

Case studies – analiza wektorów ataku w najnowszych incydentach.

Czego nauczysz się w tym module?

Ten moduł buduje wspólny język, którym posługuje się cały świat bezpieczeństwa informacji. Zrozumiesz, czym naprawdę jest poufność, integralność i dostępność danych oraz dlaczego do tych kryteriów można sprowadzić niemal każdy incydent bezpieczeństwa na podstawie systemu scoringowego CVSS.

Poznasz role i podział odpowiedzialności w cyberbezpieczeństwie, od administratora po analityka SOC. Nauczysz się posługiwać standardami i frameworkami jak narzędziami w Twoich rękach do realnej ochrony systemów.

Szkolenie 2: Zagrożenia, podatności i ataki

Agenda:

-

Omówienie i prezentacja typów zagrożeń, jak: phishing i jego wariacje, różne typy malware, ataki DoS/DDoS oraz realne scenariusze ostatnich głośnych ataków i ich konsekwencje.

-

Dowiesz się o podatnościach, klasyfikacji CVE, punktach CVSS i sensie istnienia skanów bezpieczeństwa.

-

W sposób praktyczny poznasz techniki ataków oraz podstawowe mechanizmy obronne.

Czego nauczysz się w tym module?

Dzięki temu modułowi zrozumiesz, jak myśli atakujący. Jakie techniki są najczęściej wykorzystywane i dlaczego większość ataków niekoniecznie jest spektakularna, tylko boleśnie skuteczna. Nauczysz się odróżniać zagrożenie od podatności oraz dowiesz się, dlaczego nie każda podatność jest od razu krytyczna.

Wyjaśniamy, jak interpretować CVE i CVSS, co faktycznie oznaczają te wskaźniki oraz dlaczego bezrefleksyjne łatanie podatności wyłącznie na podstawie wyników skanera prowadzi do błędnych decyzji w zakresie bezpieczeństwa.

Szkolenie 3: Zarządzanie ryzykiem i zgodność z przepisami

Agenda:

-

Ocena i zarządzanie ryzykiem, klasyfikacja danych.

-

Polityki bezpieczeństwa, GRC, RTO/RPO, BCP/DRP.

-

Analiza ryzyka i strategie zarządzania.

-

Wprowadzenie do analizy ryzyka.

-

Podstawowe modele i standardy analizy ryzyka.

-

Proces analizy ryzyka – metody oceny ryzyka: jakościowa i ilościowa.

-

Zarządzanie ryzykiem.

Czego nauczysz się w tym module?

Ten moduł pokazuje, dlaczego bezpieczeństwo to decyzje biznesowe, a nie tylko technologia. Nauczysz się identyfikować aktywa, zagrożenia i podatności oraz łączyć je w spójny obraz ryzyka, który da się wytłumaczyć nie tylko administratorowi, ale i zarządowi.

Poznasz praktyczne podejście do GRC, zrozumiesz sens istnienia polityk bezpieczeństwa oraz nauczysz się, jak planować ciągłość działania i odtwarzać je po awarii w sposób realny, a nie „na papierze, do segregatora”. Ćwiczenia pokazują, jak stworzyć rejestr ryzyka, oceniać skuteczność kontroli i podejmować decyzje typu: akceptować, redukować, przenosić czy unikać ryzyka, dokładnie tak, jak wymaga tego egzamin CompTIA Security+.

Webinar 2: Aktualne trendy na rynku pracy w obszarze cyberbezpieczeństwa

Agenda:

-

Obecna sytuacja na rynku pracy w IT i cyberbezpieczeństwie okiem praktyka.

-

Najbardziej poszukiwane role i kompetencje w obszarze security.

-

Jak certyfikat CompTIA Security+ wpisuje się w ścieżki kariery.

-

Realne oczekiwania pracodawców wobec kandydatów na poziomie junior/mid.

-

Sesja Q&A dotycząca rozwoju kariery i certyfikacji.

Czego nauczysz się w tym module?

Drugi webinar ukazuje uczestnikom realny obraz rynku pracy, bez jednoczesnych obietnic szybkiej kariery i sześciocyfrowych pensji po uzyskaniu jednego certyfikatu. Uczestnik dowie się, jakie role są faktycznie dostępne, jakie kompetencje są dziś najbardziej cenione oraz jak Security+ zwiększa szanse na zatrudnienie, nie zwalniając uczestników z obowiązku ustawicznego aktualizowania swojej wiedzy w dynamicznie zmieniającym się świecie IT Security.

Omawiamy konkretne scenariusze wejścia do branży, łączenie certyfikacji z praktyką oraz typowe błędy popełniane przez osoby przebranżawiające się. To moduł, który jest pomocny w wykrystalizowaniu się realistycznych oczekiwań i obraniu sensownej strategii rozwoju.

Szkolenie 4: Kryptografia i bezpieczeństwo danych

Agenda:

-

Szyfrowanie symetryczne/asymetryczne, TLS/SSL.

-

PKI, podpisy cyfrowe, funkcje hashujące.

-

Bezpieczeństwo danych w transporcie i spoczynku.

LAB: Laboratorium kryptograficzne: szyfrowanie, hashe, PKI, steganografia.

Czego nauczysz się w tym module?

Ten moduł tłumaczy kryptografię w sposób zrozumiały, ale też precyzyjny, dokładnie na poziomie wymaganym przez egzamin CompTIA Security+. Uczestnik nauczy się rozpoznawać zastosowania poszczególnych algorytmów, rozumieć różnice między szyfrowaniem a hashowaniem oraz poprawnie interpretować pojęcia związane z certyfikatami i infrastrukturą klucza publicznego (PKI).

Duży nacisk kładziemy na praktyczne użycie kryptografii w systemach, w tym ochronę danych w przesyle i w spoczynku oraz konsekwencje błędnej konfiguracji. Laboratorium uczy analizy konfiguracji TLS w popularnych usługach i identyfikacji problemów, które mogą mieć wpływ na bezpieczeństwo transmisji.

Szkolenie 5: Zarządzanie tożsamością i dostępem (IAM)

Agenda:

-

AAA, MFA, SSO, role użytkowników.

-

Polityki haseł, federacja.

-

Wycieki haseł.

LAB: Przygotowanie środowiska analitycznego IAM.

Czego nauczysz się w tym module?

Ten moduł uczy, jak ogarnąć IAM tak, żeby tożsamość IT była narzędziem bezpieczeństwa, a nie najsłabszym ogniwem, „bo ktoś miał proste hasło i zły dzień”. Uczestnik zrozumie model AAA (Authentication, Authorization, Accounting) i nauczy się odróżniać, co jest uwierzytelnianiem, co nadawaniem uprawnień, a co rozliczalnością działań. Nigdy już nie powie „autentykacja”!

Poznasz praktyczne zastosowanie mechanizmów MFA i zrozumiesz koncepcję SSO, nauczysz się budować i oceniać role użytkowników oraz ograniczać dostęp zgodnie z zasadą minimalnych uprawnień (PoLP). W części o hasłach i federacji przejdziemy przez polityki haseł, mechanizmy federacyjne i typowe błędy wdrożeniowe, które kończą się „dziwnymi logowaniami” o godzinie 3:17 w nocy prosto „z Chin”.

Na koniec omówimy kwestie związane z wyciekami haseł: skąd się biorą, jak wpływają na organizację i jak planować ochronę (np. MFA, wykrywanie reuse haseł, reakcja na incydent), tak, żeby nie dowiedzieć się o problemie z LinkedIn.

Cel modułu:

Zrozumienie kluczowych mechanizmów IAM (AAA, MFA, SSO, polityki haseł, federacja) oraz przygotowanie środowiska do analizy zdarzeń i problemów związanych z tożsamością.

Szkolenie 6: Sieci i bezpieczeństwo komunikacji

Agenda:

-

Protokoły sieciowe, VLAN, VPN, NAC, firewalle, IDS/IPS, DMZ.

-

Wprowadzenie do analizy sieciowej.

LAB: W laboratorium uczestnicy mogą samodzielnie przećwiczyć podstawy związane z usługami sieciowymi, w hackerskim stylu: przeprowadzać rekonesans sieciowy, wyszukując działające usługi, identyfikując ukryte aplikacje na nietypowych portach, zbierać ich banery oraz wykorzystywać informacje zebrane w czasie pentestu do przeprowadzania dalszych ataków.

Czego nauczysz się w tym module?

Ten moduł skupia się na tym, jak chronić komunikację w sieci i jak ją rozumieć, gdy zaczyna dziać się coś podejrzanego. Uczestnik pozna kluczowe protokoły sieciowe z perspektywy bezpieczeństwa oraz nauczy się, jak segmentacja sieci, VLAN-y, VPN-y i NAC wpływają na ograniczanie powierzchni ataku.

Omawiamy działanie firewalli, IDS/IPS oraz strefy DMZ, pokazując ich realną rolę w architekturze bezpieczeństwa, a nie tylko jako elementy „do odhaczenia w diagramie”. W części analitycznej wprowadzamy podstawy analizy ruchu sieciowego, ucząc, jak patrzeć na pakiety i połączenia, by zrozumieć, co jest normalne, a co już pachnie incydentem.

Laboratorium pozwala przejść od teorii do praktyki, pokazując, jak analizować ruch sieciowy, identyfikować nietypowe zachowania i wyciągać wnioski, które są przydatne zarówno na egzaminie CompTIA Security+, jak i podczas realnej pracy z siecią.

Webinar 3: Testowy egzamin CompTIA Security+ (mid-course)

Agenda:

-

Testowy egzamin obejmujący materiał zrealizowany do połowy kursu.

-

Pytania w formacie zbliżonym do egzaminu CompTIA Security+.

-

Omówienie odpowiedzi i najczęstszych błędów.

-

Wskazówki, jak poprawić wyniki przed dalszą częścią kursu.

Czego nauczysz się w tym module?

Ten webinar pozwala uczestnikowi realnie sprawdzić swój poziom wiedzy, zanim stanie się to podczas prawdziwego egzaminu. Test przygotowany jest w formacie zbliżonym do CompTIA Security+, dzięki czemu uczestnik oswaja się ze stylem pytań, sposobem formułowania odpowiedzi i typowymi pułapkami egzaminacyjnymi.

Szkolenie 7: Bezpieczeństwo hostów i urządzeń końcowych

Agenda:

-

Hardening, EDR, DLP, zarządzanie aktualizacjami.

-

Bezpieczeństwo urządzeń mobilnych i BYOD.

-

Przedstawienie zagrożenia ransomware.

Czego nauczysz się w tym module?

Ten moduł koncentruje się na ochronie hostów i endpointów, czyli elementów, które najczęściej są pierwszym punktem wejścia atakującego. Uczestnik nauczy się, czym jest hardening systemów i dlaczego brak aktualizacji potrafi unieważnić nawet najlepszą architekturę bezpieczeństwa.

Omawiamy rolę mechanizmów EDR i DLP, ich możliwości oraz ograniczenia, pokazując, w jaki sposób realnie wspierają wykrywanie zagrożeń i ochronę danych, a kiedy dają jedynie fałszywe poczucie bezpieczeństwa. W części poświęconej urządzeniom mobilnym i politykom BYOD uczestnik zrozumie ryzyka związane z pracą na prywatnym sprzęcie oraz podstawowe mechanizmy ich ograniczania.

Blok dotyczący ransomware pokazuje cały łańcuch zdarzeń: od infekcji, przez eskalację, po skutki biznesowe. Uczestnik dowie się, jakie mechanizmy obronne mają sens i dlaczego kopia zapasowa to strategia ratunkowa, a nie ochrona.

Szkolenie 8: Bezpieczeństwo aplikacji

Agenda:

-

Przedstawienie metodyk SSDLC, DevSecOps, OWASP Top 10.

-

Testy penetracyjne, analiza kodu, skanery.

LAB: Bezpieczeństwo aplikacji.

W ramach laboratorium będziesz w stanie przeprowadzić realne testy przykładowych aplikacji, gdzie przećwiczysz ataki takie jak: Path Traversal, wykorzystując publicznie znane podatności na część serwerową aplikacji, ataki Cross-site Scripting w ramach frontendu oraz wykradania poufnych informacji z logów aplikacji.

Czego nauczysz się w tym module?

Ten moduł uzmysławia uczestnikom, dlaczego bezpieczeństwo aplikacji powinno być częścią procesu wytwarzania, a nie poprawką na końcu projektu. Uczestnik zrozumie rolę SSDLC i DevSecOps oraz nauczy się, gdzie i jak wprowadzać kontrolki bezpieczeństwa na konkretnych etapach tworzenia oprogramowania.

Omawiamy OWASP Top 10 jako praktyczny punkt odniesienia do najczęstszych podatności aplikacyjnych, bez wchodzenia w zbędne detale implementacyjne. Uczestnik pozna różnice między testami penetracyjnymi, analizą kodu (SAST/DAST) oraz skanerami bezpieczeństwa, rozumiejąc ich zastosowanie, ograniczenia i sens użycia.

Laboratorium skupia się na identyfikacji i analizie problemów bezpieczeństwa aplikacji, pokazując, jak wykrywać typowe błędy i interpretować wyniki narzędzi, dokładnie w zakresie wymaganym przez CompTIA Security+.

Szkolenie 9: Bezpieczeństwo chmury i środowisk wirtualnych

Agenda:

-

Modele IaaS / PaaS / SaaS, IAM w chmurze.

-

Bezpieczeństwo instancji i storage w chmurze.

Przykładowe ćwiczenia: polityka IAM, S3 bucket atak (pokaz na żywo, bez LAB-u).

Czego nauczysz się w tym module?

Ten moduł uczy, jak rozumieć bezpieczeństwo chmury bez złudzeń, że „provider ogarnia wszystko”. Uczestnik pozna modele IaaS, PaaS i SaaS oraz zrozumie, jak rozkłada się odpowiedzialność za bezpieczeństwo pomiędzy dostawcą chmury a klientem.

Szczególny nacisk kładziemy na IAM w chmurze, ponieważ to właśnie błędne polityki dostępu są jedną z najczęstszych przyczyn incydentów. Uczestnik nauczy się czytać i oceniać polityki IAM oraz rozumieć, jakie konsekwencje ma nadawanie zbyt szerokich uprawnień.

W drugiej części omawiamy bezpieczeństwo instancji oraz storage, w tym typowe błędy konfiguracyjne. Pokaz na żywo z atakiem na kubełek w chmurze ilustruje, jak banalne przeoczenia prowadzą do wycieku danych, bez potrzeby przeprowadzania pełnego „ataku”.

Szkolenie 10: Monitorowanie i reagowanie na incydenty

Agenda:

-

SIEM, cykl incydentu, playbooki i runbooki.

-

Role w Incident Response, analiza logów.

-

Wprowadzenie do SIEM.

-

Instalacja i konfiguracja Wazuha.

-

Analiza zdarzeń oraz sposobu ich gromadzenia.

-

Funkcje detekcji.

-

Zarządzanie zasadami bezpieczeństwa na podstawie wymogów regulacyjnych.

-

Zarządzanie alarmami.

-

Metody monitorowania dostępności systemu.

Czego nauczysz się w tym module?

Ten moduł pokazuje, co zrobić, gdy coś już poszło nie tak – i jak dowiedzieć się o tym wcześniej niż użytkownicy lub media. Uczestnik zrozumie pełny cykl życia incydentu, rolę zespołu Incident Response oraz różnicę między reagowaniem ad hoc a działaniem według procedur, playbooków i runbooków.

W części praktycznej wprowadzamy SIEM jako centralny punkt zbierania i korelacji zdarzeń. Uczestnik przechodzi przez instalację i konfigurację systemu Wazuh, uczy się, jak zbierane są logi, jak działają mechanizmy detekcji i w jaki sposób z surowych zdarzeń powstają alerty.

Omawiamy również zarządzanie alarmami, monitorowanie dostępności systemów oraz powiązanie polityk bezpieczeństwa z wymaganiami regulacyjnymi.

Szkolenie 11: Testowanie bezpieczeństwa i audyty

Agenda:

-

Skanowanie podatności, testy penetracyjne, audyty bezpieczeństwa.

-

Metody white / black / gray box oraz narzędzia skutecznie wspierające manualną pracę pentestera (np. Nessus, Metasploit Framework, ffuf/ Feroxbuster, NetExec).

LAB: Laboratorium z rekonesansu i eksploitacji wielu usług.

Czego nauczysz się w tym module?

Ten moduł pokazuje, jak weryfikować bezpieczeństwo systemów w sposób metodyczny, zamiast polegać na przekonaniu, że „nas raczej nikt nie atakuje”. Uczestnik nauczy się rozróżniać skanowanie podatności, testy penetracyjne i audyty, rozumiejąc ich cele, zakres i ograniczenia.

Omawiamy podejścia white box, black box i gray box, pokazując, kiedy każde z nich ma sens i jak wpływa na wynik testów. Uczestnik pozna popularne narzędzia wykorzystywane w rekonesansie i testach bezpieczeństwa, ucząc się interpretować ich wyniki, a nie tylko je uruchamiać.

W laboratorium uczestnicy sprawdzają wiedzę zdobytą w czasie sesji szkoleniowej, wcielając się w rolę etycznego hackera/ pentestera, którego celem jest identyfikacja i eksploitacja podatności obecnych na urządzeniach działających w lokalnej sieci.

Szkolenie 12: Egzaminacyjne podsumowanie i symulacje

Agenda:

-

Strategie egzaminacyjne i powtórka kluczowych zagadnień.

-

Symulacja egzaminu (70 i 110 pytań).

Przykładowe ćwiczenia: analiza trudnych pytań z realnego egzaminu i finalna sesja Q&A.

Czego nauczysz się w tym module?

Ten moduł ma jeden cel: sprawić, by uczestnik mógł zdać egzamin CompTIA Security+, a nie tylko „znać materiał”. Uczestnik poznaje sprawdzone strategie egzaminacyjne, uczy się zarządzać czasem, eliminować błędne odpowiedzi i rozpoznawać pytania-pułapki, które CompTIA szczególnie lubi.

Dwie pełne symulacje egzaminu pozwalają oswoić się z tempem, zmęczeniem i presją, zanim stawką stanie się prawdziwy certyfikat. Kluczowym elementem jest analiza trudnych pytań, która pokazuje, jak myśleć w sposób zgodny z wymogami egzaminacyjnymi, a nie odtwarzać definicje z pamięci.

Finałowa sesja Q&A domyka całość, porządkuje wątpliwości i pozwala wyjść z kursu z jasnym planem: kiedy i jak podejść do egzaminu. Żadne trudne pytanie nie pozostanie bez odpowiedzi.

Konsultacje indywidualne

Zakres:

Każdy uczestnik, który wybierze pakiet MAX lub ULTIMATE, otrzymuje możliwość godzinnej indywidualnej konsultacji online z wybranym trenerem prowadzącym kurs

Czego dotyczą konsultacje?

Konsultacje są elastyczne i dopasowane do realnych potrzeb uczestnika. Mogą obejmować m.in.:

-

omówienie problematycznych zagadnień z kursu lub egzaminu Security+ (Plus),

-

analizę wyników testów próbnych i wskazanie obszarów do poprawy,

-

pomoc w zaplanowaniu dalszej ścieżki nauki lub certyfikacji,

-

konsultację realnych problemów z pracy zawodowej (w zakresie objętym tematyką kursu),

-

wsparcie w przygotowaniu do egzaminu CompTIA Security+.

U nas nie uczą teoretycy. Uczą praktycy z Securitum, którzy na co dzień wykonują audyty, testy penetracyjne i zarządzają bezpieczeństwem.

-

Michał Sajdak.

-

Tomasz Turba.

-

Marek Rzepecki.

-

Kamil Jarosiński.

-

Krzysztof Zams.

-

Aleksander Wojdyła.

-

Maciej Szymczak.

Opinie uczestników edycji pilotażowej 2025

-

Dla mnie to jest projekt zmieniający życie :)

-

Myślę, że moja wiedza z zakresu cybersecurity wzrosła o jakieś 40% (...) Uczestnictwo w kursie pozwoliło mi poukładać wszystko do odpowiednich szufladek.

-

Jakość – jedno, najważniejsze słowo. (...) NIE MA lepszych jakościowo kursów na polskim rynku niż sekurakowe.

Informacje organizacyjne

-

Forma: online (15 spotkań na żywo + nagrania dostępne 365 dni).

-

Godziny: start szkoleń o godz. 9:00.

-

Dla kogo: administratorzy, helpdesk, specjaliści IT, osoby chcące się przebranżowić i rozwinąć skrzydła w świecie cyberbezpieczeństwa.

-

Wymagania: podstawy IT (sieci, systemy). Nie musisz być hackerem na starcie.

Zadbaj o język

Egzamin na certyfikację CompTIA Security+ odbywa się w języku angielskim. Warto zadbać aby ten fakt nie wprowadził niepotrzebnego, dodatkowego stresu :-)

Dlatego polecamy dedykowany kurs CyberSpeak for Comptia przygotowany i realizowany przez naszego partnera, firmę PROLANG Sp. z o.o., który przygotuje Cię do sprawnego poruszania się w terminologii angielskojęzycznej, pojawiającej się w procesie uzyskiwania certyfikacji CompTIA Security+ Z kodem SEKURAK80 możecie nabyć ten kurs o 80 złotych taniej (dot. płatności jednorazowej). Zakup kursu dostępny na stronie partnera: https://vocabite.com/cybersecurity-english.html

Kupując pakiet MAX i Ultimate otrzymujesz ten kurs od sekuraka GRATIS!

Szczegóły: https://sklep.securitum.pl/cyberspeak-for-comptia

Trenerzy:

Michał Sajdak. Od przeszło 15 lat specjalizuje się w ofensywnym obszarze bezpieczeństwa IT, wykonał setki audytów bezpieczeństwa IT, przeszkolił dziesiątki tysięcy osób. Posiadacz certyfikatów: CISSP (Certified Information Systems Security Professional), CEH (Certified Ethical Hacker) oraz CTT+ (Certified Technical Trainer). Uznany prelegent na konferencjach branżowych: Mega Sekurak Hacking Party, PWNing, WTH, Confidence, Secure, SEMAFOR, Securitybsides, PLNOG, Infoshare, OWASP Day oraz wielu innych. Pomysłodawca, redaktor główny oraz współautor bestsellerowych książek: Bezpieczeństwo aplikacji WWW, a także Wprowadzenie do bezpieczeństwa IT, t. 1 i 2. Założyciel i redaktor portalu sekurak.pl.

Tomasz Turba. Konsultant do spraw bezpieczeństwa w firmie Securitum oraz jeden z niewielu oficjalnych Ambasadorów Wazuha w Polsce. W branży IT działa od 2006 roku, przeszedł przez wszystkie szczeble kariery. Autor kilkunastu innowacyjnych szkoleń o tematyce cyberbezpieczeństwa oraz wielokrotny laureat nagród za swoje publikacje. Współpracował z licznymi instytucjami jako konsultant do spraw zabezpieczeń, pentester i inspektor RODO. Ma duże doświadczenie jako szef zespołu SOC. Prelegent na wielu konferencjach związanych z ITsec, ale przede wszystkim na Mega Sekurak Hacking Party i Sekurak Cyberstarter. Redaktor portalu sekurak.pl oraz współautor takich publikacji branżowych, jak Wprowadzenie do bezpieczeństwa IT (t. 1 i 2), a także współredaktor merytoryczny publikacji wydawanych przez Securitum Wydawnictwo. Aktywny trener, a zarazem organizator Sekurak.Academy oraz projektu SOS. Posiada certyfikaty branżowe takich instytucji, jak: EC-Council, Cisco Systems, Red Hat, AWS, Microsoft, NSA, CompTIA, TUV. Od 2025 roku oficjalny ambasador Wazuh Inc. na Polskę.

Marek Rzepecki. Posiadacz certyfikatu OSCP. Zawodowy, etyczny hacker i pasjonat tematyki ofensywnego cyberbezpieczeństwa. Od 2018 roku konsultant do spraw cyberbezpieczeństwa w Securitum; z branżą związany zawodowo od ponad 10 lat. Zrealizował setki niezależnych audytów bezpieczeństwa aplikacji webowych i mobilnych, infrastruktur sieciowych dla największych polskich i zagranicznych firm.

Poza hackowaniem zajmuje się również przekazywaniem wiedzy związanej z cyberbezpieczeństwem. Prowadzi wysoce techniczne szkolenia zarówno z zakresu ofensywnego, jak i defensywnego bezpieczeństwa aplikacji webowych, infrastruktur sieciowych oraz aplikacji mobilnych, a także szkolenia dla osób nietechnicznych, poszerzające i aktualizujące wiedzę na temat cyberzagrożeń.

Przeszkolił tysiące osób w Polsce i za granicą. Prelegent na konferencjach branżowych, między innymi Mega Sekurak Hacking Party, Confidence, a także autor materiałów edukacyjnych. Współautor książki wydanej przez Securitum Wydawnictwo: Wprowadzenie do bezpieczeństwa IT, t. 1.

Kamil Jarosiński. Konsultant do spraw bezpieczeństwa w Securitum. Od 2018 roku przeprowadza testy penetracyjne oraz szkolenia z zakresu bezpieczeństwa aplikacji webowych. W ramach obowiązków służbowych testuje bezpieczeństwo aplikacji WWW, API, środowisk chmurowych, hardware. Testował bezpieczeństwo w największych bankach, u operatorów telefonii komórkowej czy w branży e-commerce.

W codziennej praktyce zawodowej łączy doświadczenie z wiedzą potwierdzoną certyfikatem CompTIA Security+, dbając o najwyższe standardy ochrony danych i infrastruktury.

Współautor wydanej nakładem Securitum Wydawnictwo książki Wprowadzenie do bezpieczeństwa IT, t. 2.

Trener szkoleń z zakresu bezpieczeństwa aplikacji WWW, API REST oraz środowisk chmurowych. Prelegent na konferencji Mega Sekurak Hacking Party oraz Sekurak Cyberstarter. W wolnych chwilach uczestnik programów bug bounty ze zgłoszonymi podatnościami w Sony, HCL Software czy Telekom Deutschland.

Krzysztof Zams. Konsultant do spraw bezpieczeństwa IT w Securitum. W przeszłości CISO w firmie z branży FinTech, posiadacz certyfikatu CompTIA Security+. Przeszkolił tysiące osób w Polsce i za granicą z zakresu Cyber Security, stawia sobie za cel mówienie o kwestiach technicznych w sposób prosty i maksymalnie przystępny dla każdego odbiorcy. Pasjonat bezpieczeństwa IT, białego wywiadu (OSINT) i prywatności w sieci, autor artykułów na portalu sekurak.pl, uczestnik programów Bug Bounty, prelegent na Dniach Otwartych Sekurak.Academy. W wolnym czasie rozwija zainteresowania w dziedzinie dronów, głównie w zakresie technologii C-UAS.

Aleksander Wojdyła. Konsultant do spraw bezpieczeństwa IT w Securitum. Na co dzień prowadzi testy penetracyjne infrastruktury, analizy OSINT, a także ćwiczenia typu red team. Wykonuje również przeglądy konfiguracji i doradza w obszarze bezpieczeństwa oraz zgodności. Posiada certyfikaty branżowe, m.in.: CISSP, OSEP i OSCP.

Łączy perspektywę prawną i wymagania zgodności z praktyką ofensywną, przekładając wyniki audytów na jasne i mierzalne rekomendacje dla zespołów technicznych i kadry zarządzającej.

Jako prelegent i trener przeszkolił tysiące uczestników, zarówno z zagadnień technicznych, jak i z zakresu cyber awareness. Regularnie występuje na konferencjach branżowych w Polsce i za granicą, a także jest autorem publikacji dotyczących sztucznej inteligencji, prawa, zgodności i bezpieczeństwa ofensywnego.

Po godzinach zgłębia sztukę wypalania i parzenia kawy.

Maciej Szymczak. Chief Information Security Officer (CISO) i konsultant do spraw cyberbezpieczeństwa w Securitum. Etyczny hacker. Człowiek, który mówi łatwo o rzeczach trudnych. Od 2010 roku zawodowo w IT, a hobbystycznie – resztę życia. Świetnie czuje się w systemach Linux, automatyzacji, analizie protokołów i sieci. Skuteczny pentester identyfikujący luki bezpieczeństwa w systemach IT, admin i trener. W pentestach od 2017 roku. Realizuje testy penetracyjne oraz projekty związane z bezpieczeństwem ofensywnym – od aplikacji webowych po infrastrukturę sieciową. Na co dzień łączy podejście techniczne z perspektywą zarządzania bezpieczeństwem w organizacji.

Prelegent na MEGA Sekurak Hacking Party; prowadzi również szkolenia w ramach Sekurak.Academy.

W Internecie udziela się w serwisie LinkedIn oraz na blogu.

FAQ

Q: Ile trwają sesje szkoleniowe?

A: 4 h (z przerwami, w tym LAB-y, jeśli są przewidziane w danym module).

Q: Czy szkolenie jest autoryzowane?

A: Nie, bazujemy na swoich autorskich materiałach i wiedzy praktycznej zdobywanej latami.

Q: W jakiej formie udostępniacie podręcznik: CompTIA® Security+® SY0-701 Certification Guide oraz testy CompTIA Security+ Practice Tests SY0-701?

A: Udostępniamy podręcznik: CompTIA® Security+® SY0-701 Certification Guide oraz testy CompTIA Security+ Practice Tests SY0-701 w formie e-book

(Uczestnicy, którzy wybierają pakiet z materiałami, dostaną mailowo kod do pobrania e-booka z hellion.pl)

Q: Nie mogę uczestniczyć w danej sesji, czy mogę później nadrobić?

A: Tak, LAB-y dostępne są w trakcie trwania całego kursu, a szkolenia są nagrywane.

Q: Czy mogę od razu po szkoleniu podejść do egzaminu?

A: Tak (± wyznaczony termin egzaminu), jednak zależy to od tego, ile uczyłeś się w trakcie kursu (rekomendujemy intensywną samodzielną naukę z naszych materiałów oraz dostarczonych książek). Egzamin jest teoretyczny.

Q: Kiedy dostanę Voucher na egzamin

A: Vouchery będą wysyłane po zakończeniu kursu (ze względu na termin ważności -12 miesięcy)

Q: Kupiłem bilet w pakiecie Basic ale chciałbym jednak przystąpić do egzaminu i zdobyć certyfikację CompTIA Security+. Czy mogę dokonać upgrade posiadanego pakietu?

A: Tak, przewidzieliśmy możliwość upgrade pakietu Basic do pakietu Max (dostępny odpowiedni bilet o nazwie Upgrade pakietu Basic do pakietu MAX)